命令执行流量藏不住了!Wireshark 分析实战,手把手教你抓包溯源

|

admin 2025年12月31日 22:16

本文热度 328

2025年12月31日 22:16

本文热度 328

|

介绍

流量分析

通过Wireshark捕获并分析网络流量,可以识别异常数据包模式,如大量爆破密码的连接请求。工具的协议解码功能能将原始数据转化为可读格式,帮助安全人员快速定位攻击源头和手法。此外,统计功能可展示异常流量峰值,结合时间戳分析攻击节奏,是实现主动防御的关键。

协议识别

利用Wireshark解码HTTP、DNS、SSH等常见协议,可发现攻击者伪装的正常流量。例如,分析登录失败记录的频率和间隔,对比正常用户行为基线,能精准判断暴力破解。该工具还支持颜色标记和过滤规则,简化海量数据中的攻击行为追踪。

数据包追踪

深入分析TCP/IP层细节,如序列号突变或SYN洪水攻击特征,可揭示高级攻击手法。Wireshark的图形化展示能直观呈现数据包传输路径,配合时间轴查看重放攻击的周期性规律。这种底层分析为制定针对性防御策略提供技术支撑。

流程

介绍

流量分析

通过Wireshark捕获并分析网络流量,可以识别异常数据包模式,如高频次的登录尝试或异常数据传输。此技术利用协议解析和包追踪功能,帮助安全团队快速定位攻击源头,例如暴力破解密码时常见的重复用户名和密码组合。流量分析还能揭示隐藏的命令与控制通道,为阻断攻击提供依据。

攻击套路识别

Wireshark支持多种攻击特征的规则库导入,如SQL注入、DDoS攻击等常见套路。通过匹配流量中的恶意载荷或异常行为,如大量相似IP的短连接请求,可自动标记潜在威胁。此外,时间序列分析功能能发现攻击节奏,例如分布式拒绝服务攻击中的协同发包模式,从而实现精准防御。

流程

暴力破解流量分析

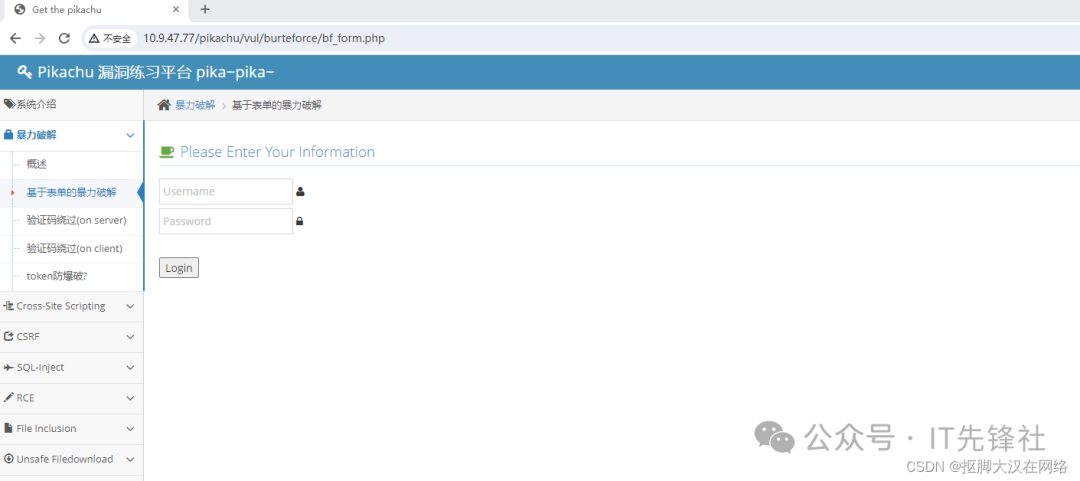

启动靶场

image

image

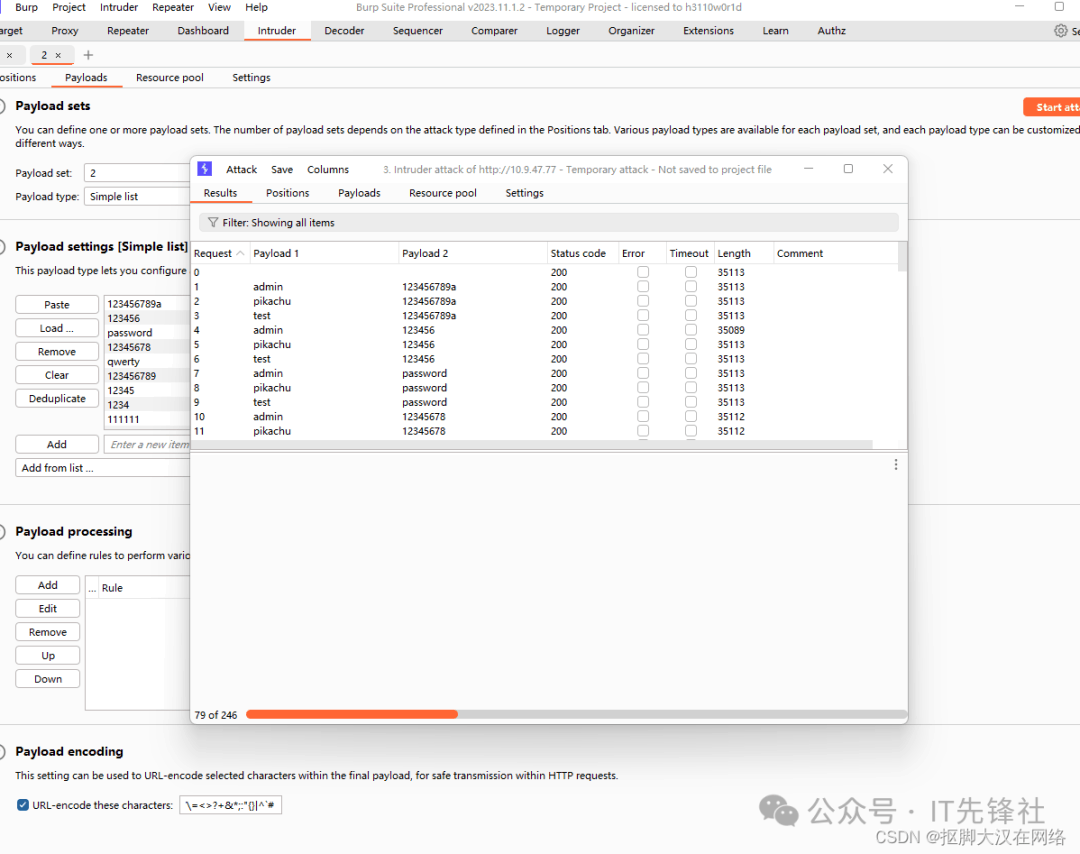

进行攻击

image

image

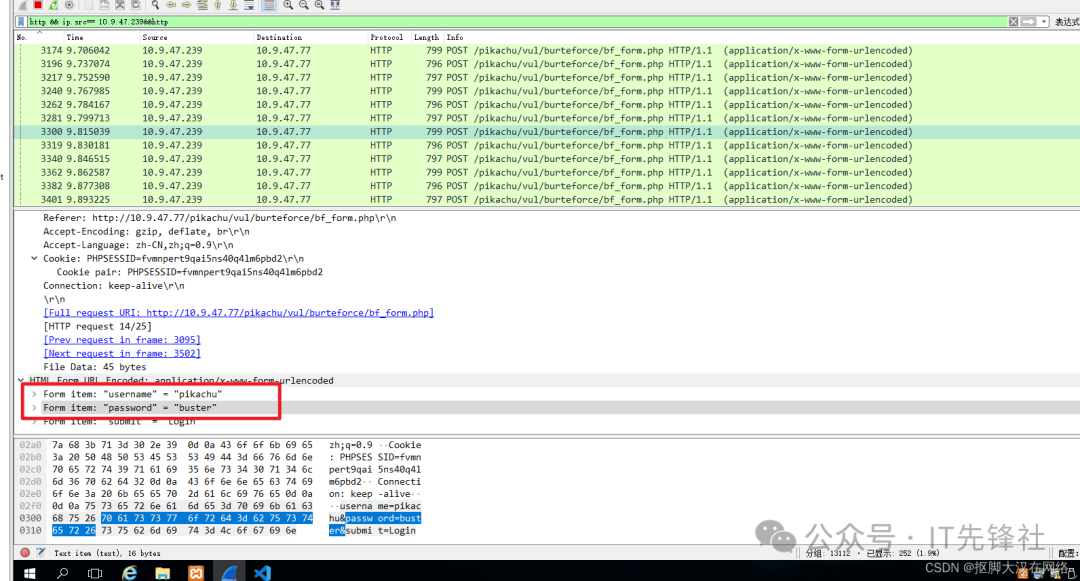

wireshark流量分析

image

image

全都来自一个ip很短的时间发起的大量http请求,在每个请求包中都含有不同的用户名密码登录请求

阅读原文:原文链接

该文章在 2026/1/4 18:31:08 编辑过