都说 Wireshark 复杂?其实用对这几个技巧,新手也能变老手

当前位置:点晴教程→知识管理交流

→『 技术文档交流 』

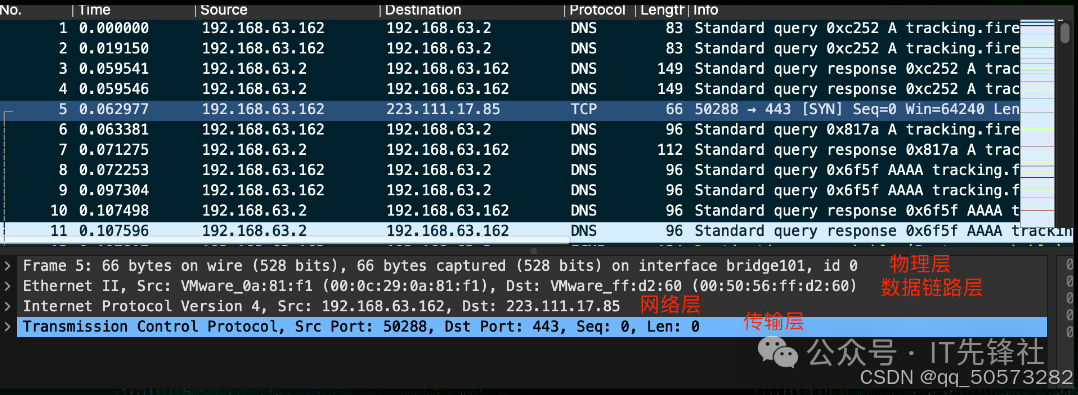

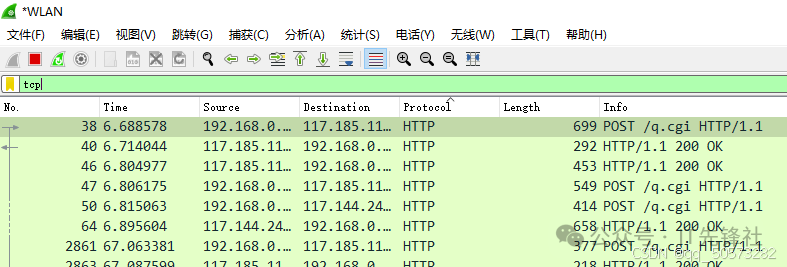

介绍关键技术点1:过滤功能Wireshark的强大之处在于其强大的过滤功能,这使得用户能够从海量的网络数据包中快速找到所需信息。通过使用显示过滤器,用户可以根据IP地址、端口号、协议类型等条件来筛选数据包。例如,使用 关键技术点2:统计功能Wireshark不仅能够捕获和显示数据包,还提供了丰富的统计功能,帮助用户更直观地理解网络流量。例如,通过统计标签,用户可以查看各种协议的流量分布、数据包的速率和延迟等。这些统计信息以图表和表格的形式展示,使得复杂的网络数据变得易于理解。利用统计功能,新手可以快速掌握网络性能和问题的基本诊断方法。 关键技术点3:协议解析Wireshark支持对数百种网络协议的解析,能够将复杂的数据包内容以易于理解的方式展示出来。用户只需双击某个数据包,即可查看其详细协议结构,包括源和目的地址、载荷内容等。这种自动化的协议解析功能大大降低了网络分析的难度,即使是没有任何专业背景的新手也能轻松查看和理解网络通信的细节。通过深入探索协议解析,用户可以逐步提升自己的网络分析能力。 流程网络流量分析指的是对在网络中传输的数据包进行捕获,并且通过检查数据包内部的信息以及执行相关的协议识别、流量评估和分析、统计工作等,来揭示网络在运行期间所遇到的各种潜在问题或性能瓶颈。 流量分析常使用工具

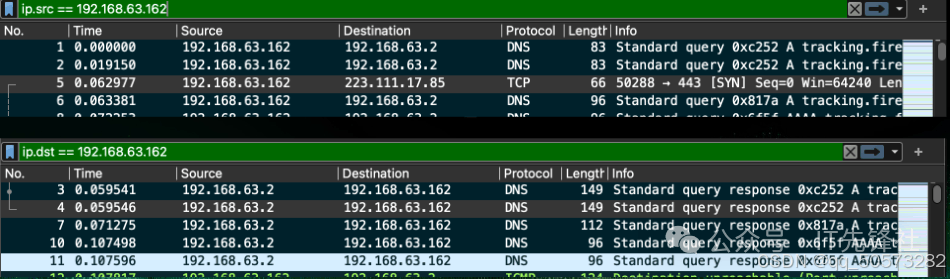

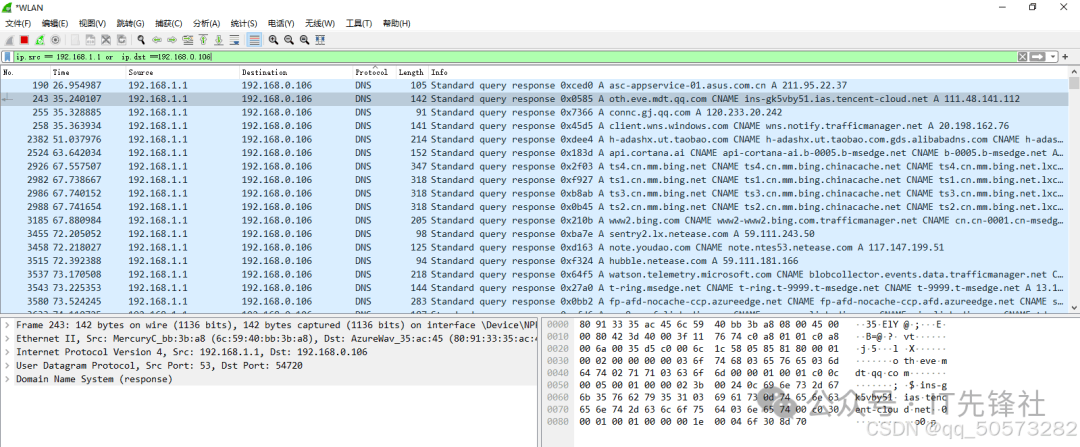

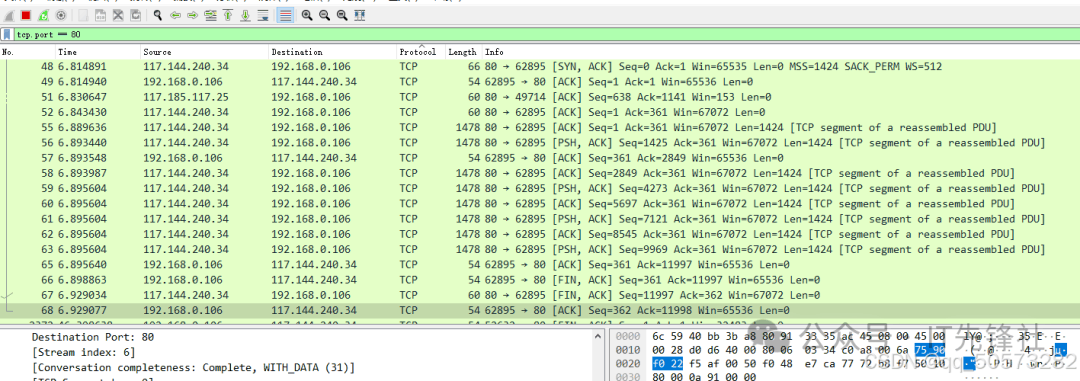

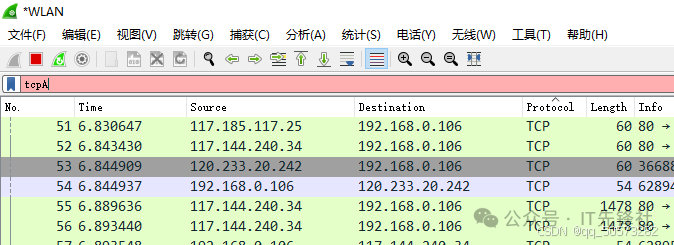

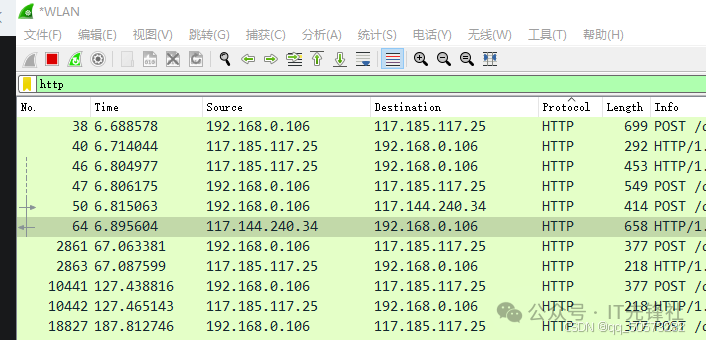

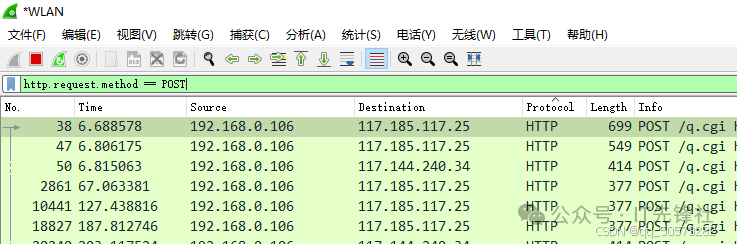

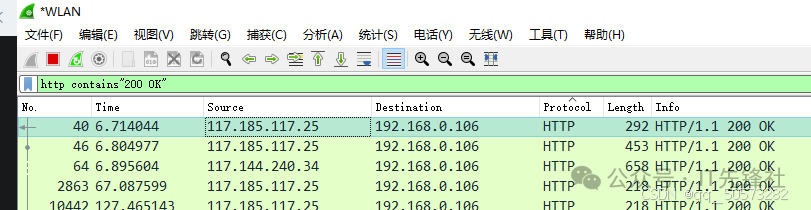

常用流量分析技巧:1.发现异常 2.指纹识别 3.明文传输 4.图片提取 常见扫描器指纹特征:(出现在header部分) Awvs: acunetix_wvs_security_test acunetix acunetix_wvs acunetix_test Acunetix-Aspect-Password:Cookie: acunetix_wvs_security_test X-Forwarded-Host: acunetix_wvs_security_test X-Forwarder-For: acunetix_wvs-security_test Host: acunetix_wvs_security_test Nessus: x_forwarded_for:nessus referer:nessus host:nessus Netsparker: X-Scanner:NetsparkerLocation: NetsparkerAccept:netsparker/chechCookie: netsparkerCookie:NETSPARKER Appscan: Headers Content-Type:Appscan Content-Type:AppScanHeader Accept:Appscan User-Agent:Appscan sqlmap: User-Agent:sqlmap1.2.8#stab 一旦监测到具备这些特征的数据流量,就高度警示网络可能正遭受攻击行为。 wireshark: (TCP数据包示例)  wireshark的常见过滤规则:1、过滤源ip,语法:ip.src == IP 或 ip.src eq IP 2、目的ip:ip.dst == IP或 ip.dst eq IP3、指定主机ip,源或目的: ip.host == IP或 ip.host eq IP,或者用ip.addr(addr与host作用一样) 可以使用and和or进行筛选  4、端口过滤非常常用,要指明协议是tcp还是udp,可以用srcport,dstport,port,端口可以用比较符合>,>=,为了实现过滤,我们需要关注那些目的端口为80的TCP报文。  5、协议过滤只显示TCP报文 只显示HTTP报文   6、过滤HTTP的GET请求和POST请求,以及HTTP过滤内容:http.request.method == GET  7、过滤HTTP协议的响应包,响应码是200的(contains--内容) 8、跟踪TCP、HTTP流等 阅读原文:原文链接 该文章在 2026/1/4 18:27:04 编辑过 |

关键字查询

相关文章

正在查询... |